Archivo del sitio

Errores de principiantes (II)

Os dejamos esta segunda entrega sobre los típicos errores de usuarios y navegantes con poca (o ninguna) experiencia en Internet. Como ya dijimos en la primera entrega este artículo se hace sin ánimo de crítica y debe tomarse como una especie de minitutorial de autoayuda para todo usuario que esté dando los primeros pasos con su ordenador (incluso aunque lleve meses peleándose con éste) o iniciándose en el mundo de internet y sus entresijos.

El siguiente es otro error típico de usuarios inexpertos (y no tanto) y algunos consejos para evitarlo.

4º Utilizar un password demasiado simple o usar el mismo en diferentes sitios

Cuántas veces tienes que registrarte en páginas web para poder acceder a sus contenidos o realizar una gestión o compra de algo que te interesa. Y cuántas veces tienes que crear una contraseña para registrarte en ellas. Muchas (demasiadas, diríamos).

Passwords

Eso de tener que recordar contraseñas (passwords) no es lo tuyo, así que un buen día decidiste utilizar siempre la misma contraseña: 21/03/1980 (por ejemplo). Qué fácil y sencilla de recordar es tu fecha de nacimiento…

… y qué fácil es hackear todas aquellas cuentas donde te has registrado con tu nombre o tu correo electrónico y tu maravillosa y sencilla contraseña. Un cracker (hacker ‘malo’) tardaría en descubrir tu password en 0,0027 segundos (más o menos lo que necesita un generador automático de contraseñas en dar con la tuya).

Aunque hayamos exagerado un poquito, averiguar contraseñas sobre nombres, palabras comunes, fechas, siglas, y números es muy fácil y rápido. Los cibercriminales utilizan herramientas muy sencillas y, a la vez, sofisticadas que permiten ‘crackear’ una cuenta en cuestión de segundos, si se lo ponemos fácil. Utilizar como contraseña una fecha, incluso aunque vaya acompañada de las iniciales de tu nombre, una palabra común o un nombre propio, es muy tentador pero es un grave error. Y no digamos usar una contraseña del tipo 12345, password, olakease, 0000, o similares.

Otro ERROR DESCOMUNAL y muy común, es utilizar el mismo password en diferentes lugares, webs o servicios. ¿Por qué? Piensa por un momento que un cracker averigua la contraseña que utilizas en un determinado sitio (una web de juegos online, por ejemplo). Qué pasa si esa contraseña es la misma que usas para acceder a tu correo electrónico. ¿Te imaginas a un ciberdelincuente accediendo a tu correo personal?

Bah, para lo que tengo en él. Todo son chorradas, powerpoints graciosos y videos asombrosos…

Si, si… eso es lo que tu crees. ¿Realmente piensas que un cracker va a perder el tiempo en leer tus correos? (salvo que te dediques a enviar números de cuentas bancarias y claves de acceso por email, claro!) 😉

Pero, ¿qué pasa con los 60, 90 0 220 contactos que tienes en tu lista de correo electrónico: familia, amigos y conocidos? Pues que éstas se convertirán en Las próximas víctimas de la ciberdelincuencia… y todo gracias a tí. ¿Cómo?

¿Sabes cuántas personas tienen su ordenador infectado SIN SABERLO gracias a haber recibido un supuesto video gracioso de un primo, un hermano o un amigo? Según el INTECO, un 37% de usuarios domésticos tienen infectado su ordenador por un troyano… y la mitad de ellos NI SIQUIERA LO SABEN.

Cuando un ciberdelincuente hackea una cuenta de correo y recopila todas las direcciones de email que hay en ella, las vende en el mercado negro (si, hay un mercado negro en internet) y, entre otras cosas, se utilizan para enviar SPAM o hacer phishing e infectar con troyanos ocultos los ordenadores de las víctimas, entre otras cosas.

Redes Zombie

Otras veces, el troyano infecta el ordenador de la víctima y lo convierte en un zombie, pasando a formar parte de una botnet que los ciberdelincientes usan para infectar otros ordenadores o aumentar el SPAM.

Así que, si quieres evitar problemas, UTILIZA contraseñas FUERTES, que sean fáciles de recordar para tí, pero un auténtico suplicio de averiguar para un cibercriminal, y NO uses el mismo password en distintos lugares.

Consejos a la hora de crear/utilizar passwords

- Al crear un password intenta utilizar números, letras y símbolos, a poder ser, mayúsculas y minúsculas, y que nunca contengan nombres o datos personales. Las contraseñas sencillas y las demasiado cortas (menos de 6 carácteres) suelen ser las más faciles de descifrar o forzar.

- No compartas cuentas de usuario, de correo electrónico, de juegos, etc. con amigos, familiares o conocidos. Se trata de una información confidencial que puede dar lugar, a pesar de la confianza, a una intrusión no autorizada en nuestras cuentas. Además posibles infecciones de virus o malware en sus equipos pueden acabar afectando a la seguridad de tus cuentas.

- Utiliza distintas contraseñas para cada sitio, web, servicio o cuenta.

- Si tienes demasiadas contraseñas que recordar, usa programas de gestión de contraseñas como LastPass o PasswordSafe. Son completamente fiables y muy recomendados.

- Lée nuestro artículo sobre Consejos para Navegar seguros por Internet – Contraseñas Seguras.

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Protege tu Smarphone Android (y II)

Me han robado el móvil ¿y ahora qué hago?

En la anterior entrega te ofrecimos una serie de buenos consejos para proteger tu smartphone (o tablet) ante una pérdida o robo de tu dispositivo y de las amenazas de malware para Android.

En esta entrega te ofrecemos unos cuantos consejos para cuando ya la cosa no tiene remedio, es decir, cuando ya has perdido el móvil o te lo han robado.

Robo Smartphone

Lo primero, intenta recuperarlo.

Llama a tu smartphone desde un teléfono fijo u otro teléfono móvil prestado. Aunque creas que te lo han robado sin que te des cuenta, quizás lo hayas olvidado en algún lugar. En este momento es cuando recuerdas que si hubieses puesto tu información de propietario, tal como indicamos en nuestra primera entrega, quizás ya habrías recuperado tu dispositivo. En cualquier caso LLAMA, cabe la posibilidad de que alguien con buenas intenciones responda y pueda devolvértelo. Merece la pena intentarlo.

Si descubres que, efectivamente, te lo han robado, no intentes contactar con el ladrón, puede que tenga peores intenciones y el problema empeore. Acude a la policia.

A continuación, sigue estas tres primeras medidas.

1.- Llama a tu operadora de telefonía.

e indica te han robado el móvil. Solicita que bloqueen la línea (tarjeta SIM) para que no puedan cursar llamadas, enviar SMS o utilizar la tarifa de datos para navegar.

2.- Si tenías anotado el IMEI,

Número de IMEI

indícalo en la misma llamada para que bloqueen el móvil. Es muy posible que te pidan que hagas la solicitud enviando un fax con tus datos, una fotocopia del DNI y el número del IMEI. Tenlo preparado para hacerlo lo antes posible.

3.- En caso de robo, presenta una denuncia en comisaría.

Sabemos que es una molestia, por el tiempo que debes perder para hacer la denuncia, pero vale la pena hacerlo porque podrás presentar una reclamación justificada en el caso de que el ladrón haya realizado algún gasto o compra con el móvil.

Si tienes un seguro para tu teléfono móvil, llama a la aseguradora inmediatamente y verifica si cubre el robo. Además, algunos seguros del hogar cubren los robos de móviles y tablets, pero tendrás que justificar el robo con una denuncia. Infórmate.

Si crees que te han robado el dispositivo, ponte en contacto con la policía.

No intentes recuperar el dispositivo por tu cuenta.

¿Qué más puedes hacer?

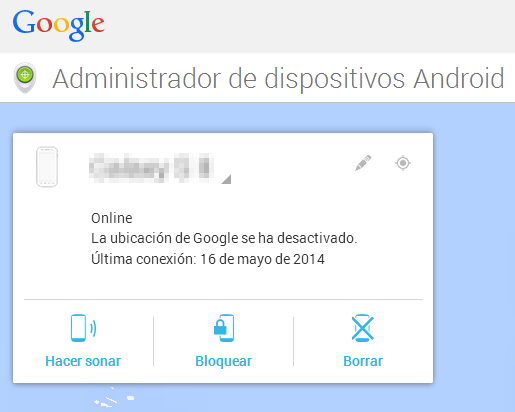

4.- Si tenías el Administrador de Dispositivos ACTIVADO,

podrás bloquear el móvil remotamente (a distancia) e incluso borrar la información contenida en éste. Para ello dirígete a esta página y sigue los pasos que se indican.

http://www.android.com/devicemanager

Administrador de dispositivos Android

El Administrador de Dispositivos de Android permite hacer lo siguiente:

• Hacer sonar.

Esta opción te permite hacer sonar el dispositivo con el máximo volumen durante cinco minutos, aunque esté establecido en silencio o en vibración.

• Bloquear.

Esta opción te permite bloquear tu dispositivo con una nueva contraseña.

• Borrar.

Esta opción te permite eliminar todos tus datos de forma permanente.

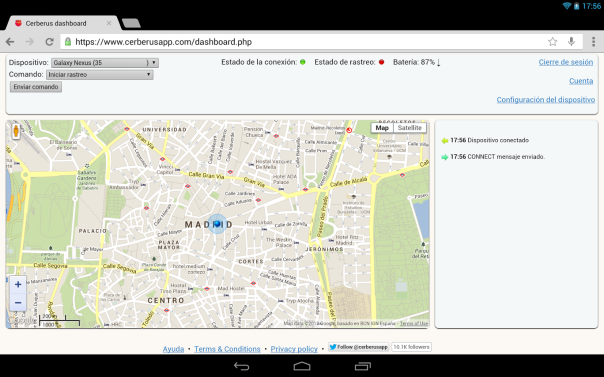

5.- Si tuviste la precaución de instalar en tu móvil,

alguna App de localización y control remoto del dispositivo como Cerberus, AndroidLost, Lookout Mobile Security o similares, utilízala para operar con tu móvil a distancia, cambiar la contraseña de bloqueo, sacar fotos, borrar los datos, y un largo etcétera.

Panel de Control de Cerberus

En el caso de Cerberus, estas son sus posibilidades:

- Localizar el dispositivo con el GPS y rastrearlo. Si el GPS está desactivado, Cerberus lo activa en equipos rooteados.

- Activar el Wifi y/o el servicio de datos.

- Activar una alarma (que sonará bastante fuerte, independientemente de si el aparato está en silencio o en vibración).

- Borrar la memoria interna y/o externa.

- Borrar la memoria de la tarjeta SD.

- Colocar un bloqueo con código.

- Hacer una grabación de audio con el micrófono a discreción.

- Hacer grabación de video con la cámara principal o la cámara frontal.

- Tomar fotografías con la cámara principal con o sin flash o con la frontal, disimuladamente.

- Hacer capturas de pantalla del móvil y/o tablet.

- Obtener un registro de las llamadas y SMS recibidos/enviados.

- Recibir alertas si se cambia la tarjeta SIM del móvil y obtener información sobre la red y operador en uso con el número telefónico que tiene el nuevo SIM (en caso de que se le coloque otro SIM).

En cualquier caso, NUNCA intentes recuperar el dispositivo por tu cuenta. Acude a la Policia si no te quieres ver metido en un problema mayor.

6.- Cambia la contraseña de Google,

y de aquellos servicios especialmente críticos. Sobretodo si usabas los servicios de Banca a Distancia de tu entidad financiera. Aunque las aplicaciones que utilizan estas entidades suelen solicitar las claves cada vez que te conectas, para tu tranquilidad no dudes en contactar con tu banco para informarles y asegurarte de que ningún extraño pueda acceder a tus cuentas.

7.- Si han llegado a utilizar tu móvil para obtener dinero,

RECLAMA. La denuncia ante la policia te ayudará en la reclamación. Si no te hacen caso, acude a la Oficina de Atención al cliente de la entidad o empresa a la que estés reclamando o a la OMIC (Oficina Municipal de Información al Consumidor) y presenta una queja.

En caso de problemas o dudas sobre tus derechos, te dejamos el enlace a la Oficina de Atención al Usuario de Telecomunicaciones.

http://www.usuariosteleco.es/Derechos/TelefoniaMovil/Paginas/ListadoCategorias.aspx

.

.

¿Se te ocurre alguna cosa más?

No dejes de dar tu opinión en los comentarios.

Si este artículo te ha parecido interesante, te pedimos que LO COMPARTAS en Facebook, Twitter, Google+, etc. Si tienes cualquier duda o comentario, no dejes de hacerlo.

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Protege tu Smarphone Android (I)

¿Está tu smartphone realmente protegido?

En esta primera entrega te ofrecemos una serie de buenos consejos para proteger tu smartphone (o tablet) ante una pérdida o robo de tu dispositivo y de las amenazas del, cada vez más incipiente, malware para Android. Toma nota, te pueden salvar de un buen disgusto.

En la entrega número II te ofreceremos unos cuantos consejos para cuando ya la cosa no tiene remedio, es decir, cuando ya has perdido el móvil o te lo han robado. No te la pierdas, promete ser interesante.

De momento te dejamos algunos consejos sobre…

Cómo proteger tu móvil ante su pérdida o robo y las amenazas de malware

En caso de robo o pérdida, seguir estos importantes consejos, te evitarán males mayores.

1.- Pon un PIN a la tarjeta SIM (si no lo tienes ya activado).

De modo que cada vez que enciendas el móvil, te pida el PIN (Personal Identification Number, o Número de Identificación Personal) para poder hacer/recibir llamadas. Al contrario de lo que cree mucha gente, ESTO SÓLO PROTEGE el móvil contra la realización de llamadas y envío de SMS, pero NO LO PROTEGE de acceder a otras funcionalidades, como el correo electronico o el acceso a internet, a Google Play, etc. Así que, además de activar el PIN de la tarjeta SIM, debes proteger el móvil con otras medidas, como las que se explican a continuación.

2.- Averigua el IMEI de tu móvil.

IMEI del móvil

El IMEI (International Mobile Equipment Identity) es un número único de 15 o 17 cifras que permite identificar de forma unívoca cualquier terminal móvil asociado a una red de telefonía móvil.

El código IMEI permite funciones como el bloqueo de terminales móviles en caso de robo, para lo cual simplemente tendremos que notificar el IMEI del móvil a nuestra operadora de telefonía (Movistar, Vodafone, Orange, Yoigo, Pepephone, etc) para que proceda a su bloqueo.

Este código identificativo suele venir impreso en una etiqueta blanca debajo de la batería de los móviles y también es posible averiguarlo tecleando la combinación *#06#. Para ello, abre el marcador telefónico, como si fueras a realizar una llamada, teclea *#06# y podrás ver el IMEI en la pantalla del móvil.

A continuación ANÓTALO en algún lugar al que puedas acceder en caso de que te roben o pierdas el móvil. No lo anotes en el propio móvil, ya que no servirá de nada 😉

3.- Activa el salvapantallas/bloqueo de pantalla.

Utiliza un patrón, PIN o, mejor aún, una contraseña y configúralo para que se bloquee automáticamente a los 2 o 3 minutos. Puedes ampliar o reducir este plazo de tiempo, pero si lo reduces mucho, será un incordio (se te bloqueará la pantalla demasiado rápido) y si lo amplias demasiado, darás tiempo suficiente para que puedan trastear el móvil en caso de pérdida o robo.

Patrón de Bloqueo

4.- Introduce la INFORMACIÓN DE PROPIETARIO.

Busca en CONFIGURACIÓN, PANTALLA DE BLOQUEO (puede que según la versión de Android, esta opción se encuentre en otro apartado; consulta el manual de instrucciones de tu smartphone o tablet) e introduce tu nombre y un modo de contacto que no sea el propio móvil, como un teléfono fijo o un eMail, para que si pierdes el móvil y te lo quieren devolver, puedan hacerlo fácilmente.

5.- Activa el ADMINISTRADOR DE DISPOSITIVOS ANDROID.

Si pierdes o te roban el móvil el Administrador de Dispositivos Android puede ayudarte a encontrarlo, a bloquearlo o a borrar tus datos. Para ello abre la aplicación Ajustes de Google situada en el menú de aplicaciones del dispositivo. Elige la opción Administrador de dispositivos Android y activa: «Ubicar este dispositivo de forma remota» y «Permitir bloqueo remoto y restablecer datos de fábrica«

Más información: https://support.google.com/accounts/answer/3265955?hl=es

Otra forma de controlar tu móvil a distancia, en caso de robo o pérdida, es utilizar apps externas que permiten hacer lo mismo, y muchas cosas más (como enviar un mensaje al ‘nuevo propietario’ o hacerle una foto). Una de estas aplicaciones es CERBERUS, muy recomendada y relativamente fácil de utilizar.

OJO! Asegúrate de que la app que te instales SEA DE ABSOLUTA CONFIANZA, ya que hay apps maliciosas que se hacen pasar por genuinas para tomar el control de tu móvil. CERBERUS es totalmente FIABLE. Si al intentar instalarla, el antivirus de tu smartphone o tablet te dice que contiene un TROYANO, no te preocupes, se trata de un FALSO POSITIVO.

Puedes comprobarlo lo que te decimos aquí: https://www.cerberusapp.com/ayuda.php

6.- Protege tus compras: Activa la contraseña en Google Play.

Si activas la contraseña de Google Play evitarás que nadie pueda realizar compras en el market de Google si no conoce la contraseña. Esta contraseña es la misma que usas para abrir la cuenta de Google o GMail.

Si quieres evitar que una app maliciosa (malware) te haga la vida imposible, sigue estos buenos consejos.

7.- Desactiva FUENTES DESCONOCIDAS.

Dentro de CONFIGURACIÓN, en SEGURIDAD, busca la opción FUENTES DESCONOCIDAS y asegúrate de que está desactivada. Esto evitará que se puedan instalar aplicaciones (apps) que no procedan de Google Play. Es una forma de proteger tu smartphone y tablet de apps desconocidas o no genuinas que puedan contener malware.

8.- Deshabilita DEPURACION DE USB.

Dentro de CONFIGURACIÓN, en OPCIONES DE DESARROLLADOR, busca la opción DEPURACIÓN DE USB y asegúrate de que está desactivada. Esto evitará que se pueda introducir malware en tu smartphone o tablet cuando lo conectas al ordenador para pasar datos, fotos y/o videos de uno al otro.

Esto es un ejemplo de lo que puede ocurrir si tienes esta opción habilitada:

Droidpak: El primer troyano de Windows que infecta dispositivos Android

9.- Instala un antivirus.

Una buena elección es CM Security que es gratuito y muy ligero, apena consume recursos del móvil. Avast Mobile Antivirus, tambien es gratuito aunque consume memoria y hace que el móvil vaya un poco más lento.

Recientemente el Instituto Nacional de Tecnología y Comunicaciones (INTECO) ha creado una aplicación de seguridad para Android llamada CONAN Mobile, también gratuita y muy recomendable.

Esta estupenda aplicación te permite conocer el estado y nivel de seguridad de tu dispositivo, mostrándote soluciones a posibles riesgos a los que esté expuesto y proporcionándote algunos consejos que te ayudarán a mejorar su seguridad.

10.- Mantén las aplicaciones ACTUALIZADAS.

Las aplicaciones del móvil se actualizan por DOS razones: Para añadir funcionalidades y para corregir errores y vulnerabilidades. Si no las mantienes actualizadas, se pueden convertir en AGUJEROS por donde se instala malware de todo tipo. ACTIVA LAS ACTUALIZACIONES AUTOMÁTICAS para no tener que estar pendiente de ello.

11.- Evita instalar apps desde fuera de Google Play.

El market de Google Play es un sitio de confianza, lo que no quita que algunas veces se cuelen aplicaciones indeseables, aunque en cuanto son detectadas por Google o denunciadas por los usuarios, suelen ser retiradas del market rápidamente.

Hay otros markets de apps para Android muy fiables, como Amazon Apps, Androidpit o GetJar desde donde es posible instalar aplicaciones para tu smartphone y tablet. Si deseas hacerlo tendrás que ACTIVAR las FUENTES DESCONOCIDAS (explicado en el punto 6) ya que de lo contrario, tu móvil no te dejará instalar apps de dichos markets.

Si quieres aumentar la seguridad de tus datos, fotos y videos, sigue las siguientes recomendaciones.

12.- Guarda las fotos/vídeos de la cámara en la SD externa.

Tendrás más espacio para guardar las fotos y no sacrificarás espacio en la SD (pequeño disco duro en forma de tarjeta) interna del móvil, lo que redundará en un mejor funcionamiento del móvil.

SD Externa

13.- Activa Copia de Seguridad automática de Google.

Dentro de CONFIGURACION, busca la opción de COPIA DE SEGURIDAD Y RESTABLECIMIENTO. Una vez allí, activa ambas opciones. Recuerda que necesitarás una cuenta de Google para poder activar esta funcionalidad.

Cómo crear una cuenta de Google

14.- Sincroniza los contactos con tu cuenta de Google (GMail).

Si no tienes cuenta en Google, te recomendamos que abras una. Dispondrás de, al menos, 15Gb de espacio gratuito en la nube para guardar una copia de tus fotos y otros documentos.

15.- Sincroniza las fotos mediante Google FOTOS.

FOTOS de Google es una aplicación Android que permite hacer una copia de las fotos que hagas con el móvil, dentro del espacio en la nube que Google regala a sus usuarios (mínimo de 15Gb gratis). Realmente muy útil y práctico ya que, además, permite compartir aquellas fotos que desees y disponer de ellas desde cualquier lugar.

En una próxima entrega, publicaremos la SEGUNDA PARTE de este interesante artículo:

Protege tu Smartphone Android (II)

¿Qué hacer si te roban el móvil?

Editado el 16/05 para añadir el punto 2. Averigua el iMEI de tu móvil.

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Fotogalería. Los virus más importantes del siglo XX

Hoy os dejamos con esta fotogalería sobre los virus informáticos más importantes del siglo XX, así como una breve explicación sobre cada uno de ellos. Disfrútalo.

1971. CREEPER

Creeper (enredadera) fue un programa informático experimental autoreplicante escrito por Bob Thomas en la BBN (BBN Technologies) en 1971. No estaba diseñado para causar daño sino para comprobar si se podía crear un programa que se moviera entre ordenadores. Es comúnmente aceptado como el primer virus informático pese a no existir el concepto de virus en 1971. Creeper infectaba ordenadores DEC PDP-10 que utilizaban el sistema operativo TENEX.

1985. ELK CLONER

Fue el primer virus para ordenadores personales, concretamente para los sistemas Apple II. Creado por un estudiante, el virus infectaba el sistema operativo, se copiaba en los discos flexibles (diskettes) y desplegaba uno o dos versos de un poema. En aquel entonces, el virus no tuvo mucha notoriedad ni provocó grandes preocupaciones, sin embargo, pocos se dieron cuenta de que iniciaría una generación de cibercriminales y, en paralelo, una industria de seguridad de la información (empresas de antivirus).

1986. PAKISTANI BRAIN

El primer virus que infectó el PC de IBM y fue escrito por dos hermanos de Pakistán. Este fue el primer virus que recibió amplia cobertura de los medios, aunque los virus ya se conocían en la ciencia ficción. Brain fue creado en 1986 por Basit y Alvi Amjad, según afirmaron con un propósito totalmente distinto al empleado; estos virtuosos desarrolladores de software crearon a Brain con la única intención de proteger, ante el emergente «pirateo», los programas que ellos mismos creaban y comercializaban en su tienda Brain Computer Services.

1987. STONED

Es el virus que más se propagó en la primera década de los virus. Stoned infectaba el sector de arranque (Master Boot Record o MBR) que contaba el número de reinicios desde la infección original y mostraba la frase “your computer is now stoned”.

1988. MORRIS

El primer gusano informático de la historia data de 1988, cuando el gusano Morris infectó una gran parte de los servidores existentes hasta esa fecha. Su creador, Robert Tappan Morris, fue sentenciado a tres años en prisión, 400 horas de servicios a la comunidad y una multa de 10.050 dólares, obtuvo la libertad condicional gracias a su familia que pagó la fianza. Fue este hecho el que alertó a las principales empresas involucradas en la seguridad de tecnologías tales como Nirdesteam que fue uno de los primeros en desarrollar el Firewall o cortafuegos.

1988. JERUSALEM

El virus Jerusalem o Jerusalén, también conocido como Viernes 13, es uno de los más destacados en la historia de los virus informáticos. Su descubrimiento y aislamiento en 1987 por la Universidad Hebrea de Jerusalén puso en vela a cientos de usuarios, que desconocían por completo que los computadores también pueden ser enfermados por “virus”. Se contabilizaron casi cincuenta variantes de este virus.

1989. DARK AVENGER

Fue escrito en 1988, pero se utilizó a finales de los ochenta. Programado por el hacker del mismo nombre, fue uno de los primeros virus hechos en Bulgaria y uno de los mas destructivos. Utilizado en virus como POGUE y COFFEESHOP, este Motor de Mutación (MUTATION ENGINE) fue el primer polimorfo real que se usó a nivel masivo y cambió para siempre la forma en que funcionan los virus.

1991. MICHEANGELO

Una variante de STONED, con una carga destructiva. El 6 de marzo (aniversario del artista italiano Miguel Angel), este virus borró los primeros 100 sectores de un disco duro, dejándolo inútil. Provocó uno de los primeros pánicos mediáticos alrededor de los virus de equipos informáticos. Se transmitía al ordenador de la víctima cuando éste se arrancaba con un disquete contaminado por el virus.

1995. WORD CONCEPT

El primer virus de macro para Microsoft Word. Word Concept (WM.Concept) escribía la frase, “That’s enough to prove my point”. Inició la segunda era de los virus y fue importante en el sentido de que llevó los virus a un nivel de hackers mucho menos avanzado.

1998. CHERNOBYL

El virus Chernobyl fue el virus más destructivo jamás visto, hasta entonces. Atacando los días 26 de cada mes (dependiendo de la versión involucrada), borraba el disco duro, y eliminaba el flash ROM BIOS de la computadora en cuestión. El nombre original del virus (CIH) es un acrónimo con las iniciales de su creador, Chen Ing Hau. Se calcula que el virus logró infectar unos 60 millones de ordenadores en todo el mundo, ocasionando pérdidas por valor de 1.000 millones de dólares.

1999. MELISSA

Es el primer virus que se propagó vía correo electrónico y realmente marcó el inicio de la era de los virus de Internet. El devastador virus Melissa combinó virus y gusanos para propagarse e infectar a millones de usuarios. Si bien Melissa no fue destructivo, sí se replicaba y saturaba los buzones de correo a dondequiera que llegaba. El 26 de marzo de 1999 y en apenas unos días, protagonizó uno de los casos de infección masiva más importantes de la historia de los virus informáticos. De hecho, compañías como Microsoft, Intel oLucent Technologies tuvieron que bloquear sus conexiones a Internet debido a la acción de Melissa.

.

Fuentes: eWeek, VirusList & Wikipedia

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Errores de principiantes (I)

Sin ánimo de crítica, este artículo debe tomarse como una especie de minitutorial de autoayuda para todo usuario que esté dando los primeros pasos con su ordenador (incluso aunque lleve meses peleándose con éste) o iniciándose en el mundo de internet y sus entresijos.

Los siguientes son algunos de los típicos errores de usuarios y navegantes con poca (o ninguna) experiencia en el ciberespacio, así como algunos consejos para evitarlos.

1º Instalar, SIN UN MÍNIMO DE CUIDADO, cualquier programa

Estás navegando por internet. De repente ves un anuncio donde aparece una aplicación para hacer carteles. Te va a ir de maravilla para imprimir los avisos en el tablero del vestíbulo, ahora que eres presidente de tu comunidad de vecinos.

Te lo bajas y te lo instalas… SIGUIENTE-SIGUIENTE-SIGUIENTE… Ya está. Que fácil!. Acabas de instalarte esa fabulosa aplicación de carteles…

… además de una nueva barra de navegación (o dos, o tres…) y un nuevo y ‘flamante’ motor de búsqueda que, desde ahora, va a redirigir a sus anunciantes tus búsquedas en internet, en función de tus preferencias y gustos.

Toolbars No deseadas

Buscadores como Conduit, Ask, Babylon o MyWebSearch son ejemplos típicos. Estos ofrecen un servicio de buscador de contenidos de Internet, registran nuestros hábitos de navegación (espiando nuestros gustos, costumbres y preferencias) y nos ofrecen publicidad personalizada que se adecúa a nuestros intereses (y a los bolsillos de sus agresivos anunciantes).

Conduit – Babylon – Ask …

Consejos para evitar las barras de navegación/publicidad no deseada

- Instala las aplicaciones SÓLO desde la web del fabricante, NO desde cualquier enlace o anuncio publicitario.

- Al comenzar la instalación, VIGILA las opciones de instalación y DESMARCA aquellas opciones que no quieras instalar, como barras de navegación u otros programas no deseados.

- Procura NO UTILIZAR la opción de INSTALACIÓN POR DEFECTO o EXPRESS. Es mejor utilizar la INSTALACIÓN PERSONALIZADA donde podrás ver QUÉ se va a instalar y dónde. Así podrás decidir qué es LO QUE NO QUIERES QUE SE INSTALE.

2º Creerse TODO lo que nos ‘dice’ el ordenador

Has visto una atrayente foto de un paisaje mientras estabas navegando. Haces clic sobre la foto para abrir la página web que la contiene y ver más material fotográfico. Inesperádamente se abre una ventanita en mitad de tu pantalla (a eso se le llama Pop-Up) diciendo que tienes un virus y que te instales un mega-chachi-guai-antivirus superpoderoso que te librará de todas las amenazas habidas y por haber del mundo mundial…

Pop Up de FALSO Antivirus

Vaya!!! Un virus… pero si tengo un antivirus ya instalado en mi ordenador!!! Bueno, si el ordenador dice que tengo virus, es que tengo virus. Aquí dice que haga clic para instalar el ‘mega-chachi-guai-antivirus’…

Entonces vas y lo haces… ( cómo me va a engañar el ordenador –piensas– Será verdad! )

Ya está… acabas de instalarte un FABULOSO TROYANO o SPYWARE que hará las delicias de ciberdelincuentes, espiando todo lo que haces y tecleas en tu ordenador, añadiéndolo a una magnífica botnet (para difundir SPAM o cosas peores) o, a la que te descuides, vaciándote la cuenta bancaria.

Otra falsa advertencia de virus, con llamada a número PREMIUM incluida

Consejos para evitar caer en este tipo de ‘trampas‘

- Instalálate un antivirus de confianza. Hay unos cuantos y también gratuitos. Realiza la instalación SÓLO desde la página oficial del fabricante del antivirus. NUNCA uses antivirus pirateados (no sabes de dónde vienen ni que hacen realmente). NUNCA uses más de un antivirus en el mismo equipo. SI puedes usar un ANTISPYWARE como complemento al antivirus.

- NUNCA confies en una ventana de aviso, que dice que tienes un virus, que no sea de tu propio antivirus, y menos aún si aparece de repente mientras estás navegando. Tu antivirus NO te dirá que tienes un virus porque lo detectará antes de la infección. Si detecta el ataque de uno,te avisará de queha podido detener la infección o que la ha eliminado.

- No creas que POR TENER un ANTIVIRUS instalado en tu ordenador, ya puedes hacer lo que te de la gana, navegar por donde quieras o abrir cualquier programa y correo electrónico sin problemas, porque el antivirus es UN DIOS TODOPODEROSO que evitará cualquier infección SIN PESTAÑEAR. El exceso de confianza es tu peor enemigo. Tus hábitos a la hora de navegar por internet y la precaución son TU MEJOR ANTIVIRUS. No lo olvides.

3º NO mantener actualizadas las aplicaciones más importantes

Que maravilla! El collage de fotos que estás haciendo te está quedando genial… Ese email que estás redactando, con tanto cuidado, para enviarle un informe a tu jefe que te permita lucirte… O el video de Youtube que estás viendo, minitutorial sobre cocina tradicional que tanto te gusta y te tiene abducido…

De repente aparece LA MOLESTA VENTANITA DE SIEMPRE de tu antivirus, o de no-se-qué-de-Java o de Windows-Update que te vuelve a repetir, por novena vez, que hay una actualización que debes aplicar. Que incordio!. La vuelves a cerrar (pulsando en la X de la esquina) y piensas «ya me ha desconcentrado otra vez!«

Windows Update

Finalmente terminas, cierras el ordenador… y a otra cosa, mariposa…

Hala!, otro día más SIN ACTUALIZAR tu maravilloso antivirus, Java, Adobe Reader, Windows o cualquier otra aplicación, de las que se consideran importantes para la seguridad de tu ordenador.

¿Sabes por qué es tan importante mantener estos programas actualizados?

Actualización de Java

Porque son la ‘puerta de entrada‘ más utilizada por los ciberdelincuentes y hackers maliciosos para infectar tu sistema y hacerse con él. Las vulnerabilidades (errores de seguridad) más comunes que se utilizan para infectar con malware, se encuentran en las aplicaciones más utilizadas por el común de los usuarios de ordenador:

- El sistema operativo Windows.

- La máquina virtual de Java.

- Los productos de Adobe (Flash, Reader, Shockwave, Air, etc).

- Los antivirus.

- Los navegadores (Chrome, Mozilla Firefox, Internet Explorer, Safari, Dolphin, etc).

Cómo actuar ante la ‘incordiante‘ ventanita de actualización

- DÉJALA que haga su trabajo. Aceptar la actualización te llevará tres segundos de tu tiempo y te puede salvar de una situación crítica. Es posible que cuando termine de actualizarse, TE PIDA que REINICIES el ordenador para que la actualización se aplique y active. Si en ese momento no te va bien reiniciar, no lo hagas, pero en cuanto termines lo que estabas haciendo, reinicia el ordenador (NO lo HIBERNES ni SUSPENDAS; sólo un reinicio completo aplicará correctamente la actualización).

- RECUERDA que un programa NO ACTUALIZADO tiene agujeros de seguridad que favorecen las infecciones por virus y malware de todo tipo. NO POSTERGUES LAS ACTUALIZACIONES.

- VIGILA y controla que tu antivirus, Windows y los programas especialmente críticos (los citados) estén SIEMPRE actualizados a la versión más reciente. Si no lo haces, puedes acabar arrepintiéndote.

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

PILEUP: Nuevo tipo de malware en Android

PileUp Flaws (traducción libre del inglés: defecto de dispositivo tras actualización) no es en sí un virus, si no un nuevo tipo de malware (software malicioso), una nueva forma de infección que se está desarrollando en la plataforma Android. Y está empezando a extenderse de forma alarmante, por lo que hay que poner especial cuidado con lo que se instala en nuestro smartphone o tablet e intentar hacer uso de algún producto antimalware que sea eficaz contra este tipo de aplicaciones.

Descubierta en un trabajo conjunto de la Universidad de Indiana y Microsoft Research, este tipo de amenaza aprovecha una serie de vulnerabilidades (fallos de seguridad) recientemente encontradas en casi todas las versiones de Android y que permiten a cualquier app (aplicación móvil) maliciosa aumentar sus permisos y privilegios de seguridad tras una actualización de Android.

¿Qué es el malware PileUp?

Consiste en una aplicación (app) aparentemente normal e inofensiva que instalas en tu dispositivo (incluso con el visto bueno del antivirus) que, como se verá, no es ‘tan inofensiva‘ como pensábamos al instalarla.

PileUp Flaws

La instalación de la app maliciosa solicita algún permiso de poca importancia o, incluso, ningún permiso para poder funcionar correctamente, por lo que el usuario confía plenamente en ella. El problema viene tras una actualización del sistema operativo Android (algo que sucede cada vez que el fabricante publica nuevas actualizaciones para tu dispositivo).

Tras la actualización de Android, debido a las citadas vulnerabilidades, la aplicación maliciosa se ‘auto-mejora‘ sus propios permisos, sin necesidad de previa aprobación expresa, pudiendo acceder a más funcionalidades del dispositivo de las que tenía originalmente, y aquí empieza el problema: has dejado de tener instalada una aplicación aparentemente inofensiva para convertirse en una app dañina o en una potencial entrada de malware a tu dispositivo.

Según SecureAndroidUpdate.org

«La gente tiende a creer que una actualización del sistema operativo hace que sus dispositivos móviles sean mucho más seguros y fiables, ya que la nueva versión de su Android supuestamente corrige fallos de seguridad y mejora la protección del sistema. Sin embargo, nuestro estudio sobre el actual mecanismo de actualización de Android saca a la luz un nuevo conjunto de vulnerabilidades presentes en casi todas las versiones de Android, que permiten que una aplicación maliciosa aparentemente inofensiva («aplicación sin privilegios de seguridad») que se ejecuta, de forma totalmente normal en una determinada versión de Android, pueda adquirir automáticamente capacidades y permisos significativos sin el consentimiento de los usuarios una vez que actualizan su Android a versiones más recientes.«

¿Cómo evitarlo? Algunos consejos.

- Ten precaución con lo que instalas en tu dispositivo.

- Evita instalar apps desde fuera de Google Play o Amazon Apps.

- Comprueba las opiniones y popularidad de una app antes de instalarla.

- Comprueba los permisos que solicita una app al instalarse y, sobre todo, tras una actualización de Android.

- Utiliza una app antivirus/antimalware de confianza que analice las apps instaladas, así como sus actualizaciones. Entre otras podemos encontrar Secure Update Scanner, KSMobile CM Secutity y Malwarebytes Mobile

Indicar que la app Secure Update Scanner ha sido especialmente diseñada por System Security Lab para detectar este tipo de apps maliciosas (PileUp Flaws). Es completamente fiable (ver fuentes de la noticia) y se recomienda encarecidamente su instalación.

Estamos traduciendo un interesante artículo en inglés sobre apps antivirus y antimalware para android que os ofreceremos en un próximo articulo en este blog. No os lo perdáis.

.

Fuentes:

Blog de Malwarebytes – Secure Android Update

.¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Heartbleed, el gran error

Encontrado uno de los tres mayores fallos en la historia de Internet.

En una escala del 1 al 10, la gravedad del fallo descubierto en las comunicaciones por Internet es de 9,3. Para muchos expertos, ‘Heartbleed‘ (corazón sangrante, en inglés) es uno de los tres mayores errores en la historia de la red. Cientos de miles de servidores y, tras ellos, millones de usuarios, han visto comprometida su seguridad. Aunque ya hay un parche para solventar el problema, se tardará tiempo en tapar el agujero.

Heartbleed

Expertos en seguridad de Google y la compañía finlandesa Codenomicon descubrieron esta semana un ‘bug’ (un error de programación en la jerga informática), en OpenSSL. Este software permite la comunicación segura entre un usuario y el servidor de la página a la que se conecta. Ya sea en Facebook, el correo de Google o la cuenta del banco el mecanismo es el mismo: el servidor pide el nombre y clave de acceso y el programa la encripta para que nadie más la pueda ver.

Sin embargo, en la Nochevieja de 2011, uno de los programadores de OpenSSL le añadió una funcionalidad para que la conexión entre ambos extremos no exigiera tener que identificarse cada vez que se enviaba nueva información. Cada poco, el software envía una señal para indicar que la sesión sigue activa. Es ahí donde estaba el fallo. Con cada nueva señal, el servidor responde con parte de los datos que tiene en la memoria. «Te envía todo tipo de información aleatoria«, explica David García de la consultora de seguridad informática Hispasec. Ellos han reproducido el fallo en su laboratorio y «con un poco de paciencia puedes secuestrar la sesión de otros usuarios«, añade.

OpenSSL, que cifra las conexiones seguras, es uno de los más utilizados a nivel mundial

La gravedad del fallo es doble. Por un lado, permite a un tercero capturar las claves privadas que usan tanto servidores como usuarios para sus comunicaciones seguras. Por otro, aunque OpenSSL no es el único software para cifrar las conexiones, sí es uno de los más usados. Expertos han estimado que de los 28 millones de servidores que usan sistemas de cifrado, casi 900.000 funcionaban con una de las versiones de OpenSSL que tenían el bug.

Pero más que la cantidad, importa la calidad. Google, Facebook, Yahoo, la pasarela de pago PayPal, la Fundación Wikimedia, responsable de la Wikipedia, y un largo etcétera de empresas de Internet usan OpenSSL. Todas han anunciado que ya han solucionado su problema. Y es que, al mismo tiempo que se conocía la existencia del fallo, los autores del software publicaron un parche para repararlo.

Recomendación: Cambiar las contraseñas.

«En España hay servidores de infraestructuras críticas que tienen el fallo», asegura el experto en seguridad informática de Eleven Paths, Chema Alonso. Entre los sectores afectados estaría el de la energía y el de la banca. La web segura del Consejo de Seguridad Nuclear (CSN), por ejemplo, ayer no parecía tan segura. Cotejando su dirección web con una de las herramientas que detectan si un servidor contiene el fallo o no, la página lanzaba una alerta. Pero a lo largo del día, los técnicos del CSN parchearon sus servidores. En cuanto a los bancos, ADICAE, la asociación de usuarios de banca, denunciaba ayer que los servicios de banca online de al menos Banco Sabadell, Openbank y Caja 3 eran vulnerables a Heartbleed.

cambiar las contraseñas de todos los servicios que les exijan identificarse

Los expertos reconocen que están trabajando estos días como nunca implantando el parche. Las grandes empresas son las primeras interesadas en tenerlo por su seguridad, la de sus clientes, y por una cuestión de imagen. El problema es que actualizar el software de todos los servidores lleva su tiempo. «La actualización es manual, tiene que hacerla el administrador del sistema servidor a servidor«, explica Josu Franco de Panda Security. Por eso, los expertos creen que, aunque los grandes de Internet y las principales compañías tendrán el problema solucionado en unos días, habrá muchos «que ni se enteren«, añade Franco.

De hecho, las empresas de seguridad han detectado una gran actividad en los foros más oscuros de la red. «Ya hay herramientas que automatizan el proceso para obtener toda la información«, alerta Chema Alonso. Es lo que en el mundo de la seguridad llaman ‘script kiddies’, algo así como programas para niños, que puede usar cualquiera. Estos mismo expertos temen una avalancha de intentos de aprovecharse de ‘Heartbleed’. Por eso urgen a las empresas a actualizar el software OpenSSL y a los usuarios, mucha precaución en estos días. Algunos, como los responsables del proyecto de navegación segura Tor, han llegado a pedir que no se navegue por la red en unos días.

La principal recomendación para los usuarios es cambiar las contraseñas de todos los servicios que les exijan identificarse. Y eso incluye todas sus cuentas de correo, redes sociales, de banca online pero también de todas y cada una de las aplicaciones que tienen en el móvil. «Pero que no se les ocurra hacerlo hasta que estén seguros de que la empresa o el servicio al que se conectan han reparado el fallo«, recuerda García de Hispasec. Y es que, si los servidores siguen siendo vulnerables, nada impide que un delincuente informático obtenga la nueva clave. El problema aquí es que, salvo unos cuantos comunicados genéricos como el de Google o el de PayPal, las empresas no están avisando a sus usuarios, uno por uno, de que ya pueden cambiar sus contraseñas.

La principal recomendación para los usuarios es cambiar las contraseñas de todos los servicios que les exijan identificarse. Y eso incluye todas sus cuentas de correo, redes sociales, de banca online pero también de todas y cada una de las aplicaciones que tienen en el móvil. «Pero que no se les ocurra hacerlo hasta que estén seguros de que la empresa o el servicio al que se conectan han reparado el fallo«, recuerda García de Hispasec. Y es que, si los servidores siguen siendo vulnerables, nada impide que un delincuente informático obtenga la nueva clave. El problema aquí es que, salvo unos cuantos comunicados genéricos como el de Google o el de PayPal, las empresas no están avisando a sus usuarios, uno por uno, de que ya pueden cambiar sus contraseñas.

Eso les protegerá para el futuro pero nada les salvará del pasado. El fallo es de diciembre de 2011 y el parche de abril de 2014. Son 27 meses durante los que Internet ha tenido este enorme agujero. «Su descubrimiento lo han anunciado investigadores del lado bueno«, recuerda Franco, de Panda Security, pero nadie sabe con seguridad si alguien ya lo conocía y se ha aprovechado. Como bromea Alonso, de Eleven Paths, «es del tipo de vulnerabilidad que si yo la hubiera descubierto no la habría desvelado«.

‘Heartbleed‘, por tanto, lo han podido usar para robar datos personales y hasta dinero de las cuentas bancarias. Y eso alguien lo tendrá que pagar. «Las empresas son responsables de la custodia de los datos confidenciales de sus clientes», recuerda la abogada Natalia Esteban-Zazo, de la empresa de seguros de protección jurídica DAS Internacional. Su consejo a los usuarios es que acudan a las compañías y servicios para asegurarse de que no usaban este software en sus comunicaciones. Y si lo hacían, exigir un reclamación en el caso de que se hayan visto perjudicados.

Fuente: Diario El Mundo (http://www.elmundo.es)

EDICIÓN 15/04/2014

Desde el INTECO (Instituto Nacional de Tecnologías de la Comunicación) nos tranquilizan ‘quitando hierro‘ al asunto:

Heartbleed ¿desmitificado?

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Ciberguerra en tiempo real

Ataques y amenazas a nivel mundial

Mapa interactivo en tiempo real de Kaspersky Labs.

Lo que está ocurriendo, en este momento. No te lo pierdas !!!

Haz clic en la imagen siguiente para ver el mapa interactivo

Kaspersky Labs, la compañía de seguridad creadora del antivirus Kaspersky, ha creado, en un interesante mapa interactivo en tiempo real, la frenética actividad a la que se enfrentan a diario expertos de seguridad de todo el mundo. En este impactante mapa podemos ver las amenazas, segundo a segundo, a las que se enfrentan países de todo el mundo. Ciberguerra, esto que a veces nos puede sonar a ciencia-ficción, es algo muy real y es, precisamente, lo que podemos ver representado en este worldmap que surge de la propia red de alerta y análisis de Kaspersky.

Como se observa en el mapa, España ocupa el puesto 16 en el ranking de paises más afectados por las amenazas. Puedes ver el significado de cada símbolo del mapa interactivo en la tabla de más abajo.

Vale la pena echar un vistazo al mapa para formarse una idea de lo que pasa en internet sin apenas darnos cuenta, así como el estado de «ciberamenazas» de cada país analizadas desde los laboratorios de Kaspersky.

Fíjate en la tabla de la derecha, donde te explicamos, para mejor comprensión, el significado de cada símbolo en el mapa interactivo de Kaspersky. De este modo se puede entender con claridad de dónde proviene cada señal generada en el mapa.

Fíjate en la tabla de la derecha, donde te explicamos, para mejor comprensión, el significado de cada símbolo en el mapa interactivo de Kaspersky. De este modo se puede entender con claridad de dónde proviene cada señal generada en el mapa.

Podríamos decir que los dos últimos símbolos (IDS & VUL) representan las amenazas más preocupantes, dado que se trata de ataques directos a la integridad del sistema.

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Visita nuestra web en: http://tecencasa.es.

Fallo de seguridad crítico en Android

Varios investigadores de seguridad de la Universidad de Indiana junto con Microsoft Research, han hecho público un documento en el que explican que las actualizaciones de Android abren la puerta al malware. Este problema afecta a TODAS las versiones de Android.

Actualmente, no hay ninguna solución oficial. Sin embargo, Google ha confirmado que está trabajando en desarrollar un parche que solucione el problema.

Fallo de Seguridad en Android

¿Cómo actua el Malware?

Todo comienza cuando un usuario es, de algún modo, engañado para que instale una determinada aplicación, aparentemente inocua, que pide pocos o ningún permiso para acceder a los datos del teléfono o usar sus características. Esto hace que el usuario confie plenamente en dicha aplicación, ya que la sensación es de haber instalado una aplicación inofensiva.

El problema viene después, cuando llegan las actualizaciones a la última versión de Android. Entonces y de forma silenciosa, la aplicación de Malware eleva sus privilegios (derechos sobre el dispositivo), obteniendo un nuevo acceso a la información sensible o el control de otras funciones del teléfono del usuario para acceder a:

- los mensajes de voz

- las credenciales de acceso

- los mensajes de texto (SMS)

- los registros de llamadas

y en algunos casos sustituir por aplicaciones fraudulentas las aplicaciones legítimas ya instaladas en el teléfono, contaminar para redirigir la navegación, crear marcadores falsos, o incluso bloquear la instalación de nuevas aplicaciones, dependiendo de la versión de Android.

Recomendaciones

Se recomienda que se consideren los siguientes aspectos a la hora de instalar aplicaciones desde el Market (Play) de Android:

- Observar la procedencia de la aplicación. El nombre de desarrolladores de aplicaciones populares es un buen indicador para comprobar la legitimidad de la aplicación.

- Comprobar la puntuación (rating), así como los comentarios de los usuarios, es otra fuente de información con la que podremos conocer las experiencias de los usuarios a la hora de instalar y usar la aplicación.

- En caso de dudas, es conveniente investigar otras fuentes de información independientes al Market de Android (en la web, amigos, etc).

–

–Fuente: INDIANA UNIVERSITY BLOOMINGTON – School of Informatics and Computing

¿Conoces nuestro PLAN TRANQUILIDAD?

Con TECenCASA, tu y tu ordenador podéis estar tranquilos

Mantenimiento Preventivo – Desinfección de Virus/Malware – Optimización del Ordenador

Visita nuestra web en: http://tecencasa.es.

Sólo nos acordamos de Santa Bárbara cuando truena

Sólo nos acordamos de Santa Bárbara cuando truena